Documentation

Version disponible uniquement sur ordinateur.

Introduction à Hash24Security

Hash24Security est un outil de scan de vulnérabilités pour les sites web et les serveurs. Il fonctionne à la fois de l'extérieur, en fournissant une liste de domaines ou d'adresses IP à scanner, et de l'intérieur, en installant l'Agent24 pour des scans plus approfondis de l'infrastructure.

L'outil est entièrement configurable et exécutable depuis notre interface utilisateur, que nous appelons 'la console'. Cette interface vous permet de renseigner vos noms de domaine et adresses IP à scanner.

Nous exposons également une API pour les requêtes automatisées, facilement intégrables à votre CI/CD. Pour cela, vous devrez créer une clé API et la renseigner dans l'en-tête de chaque requête, sous la forme 'x-api-key'.

Nous expliquons tout cela dans cette documentation. C'est parti !

Vue d'ensemble

Tour d'horizon des outils et méthodes d'interaction avec Hash24Security

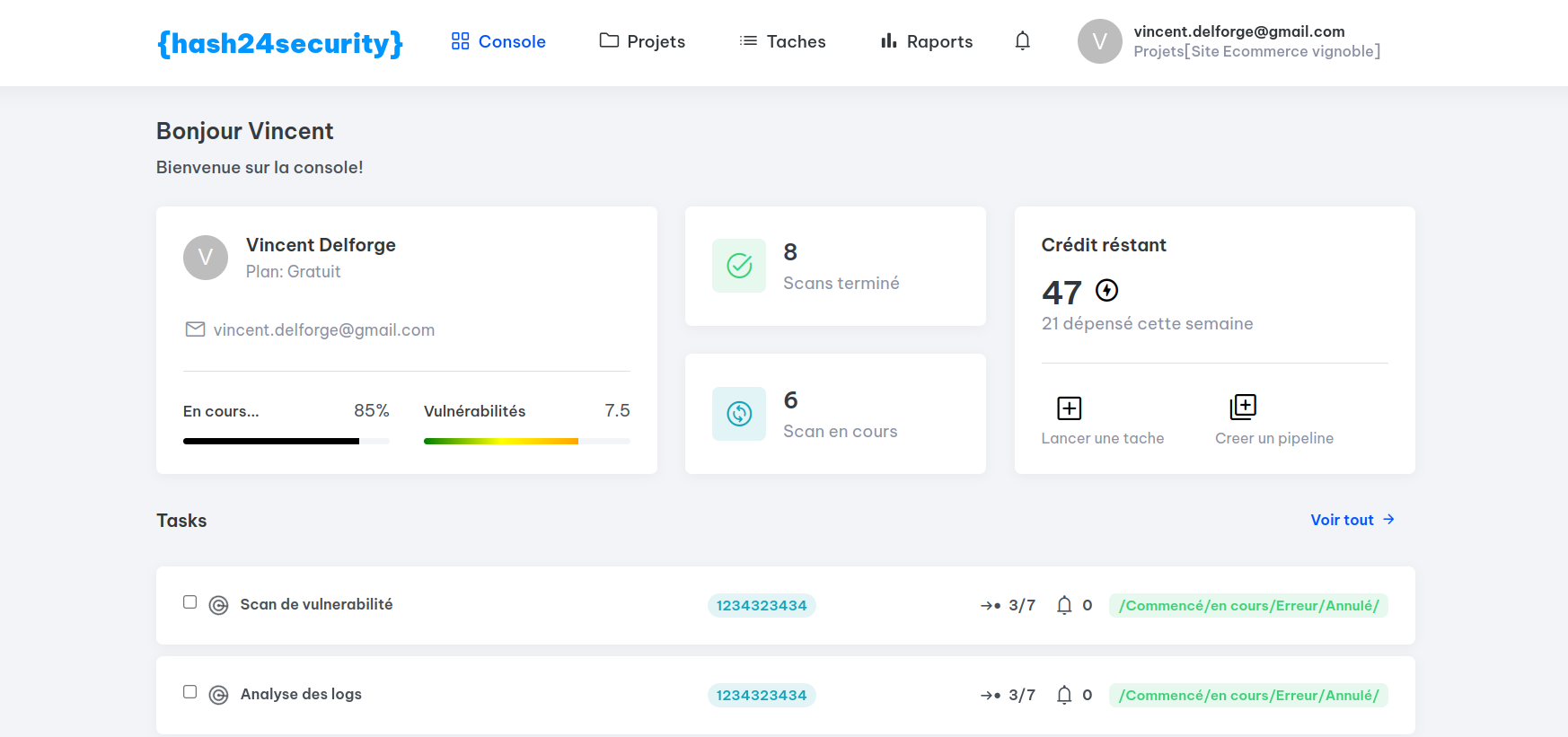

La Console

Vous pouvez lancer des actions via la console très simplement une fois que vous avez accès à cet espace après connexion.

- Scan de vulnérabilités.

- Scan système.

- Analyse de logs.

- Pentest auto.

- Pentest avancé.

- Audit de code source.

Rendez-vous dans l'onglet 'Projet'. Là, vous pourrez créer un projet, lui donner un nom, et renseigner les IP et domaines que vous souhaitez scanner.

Ici, vous pourrez créer un ou plusieurs projet, leurs donner un nom, et renseigner les IP et domaines que vous souhaitez lier à ce projet pour .

Les ip sont de for 256.256.256.256 et les nom de domaine de forme www.example.com.

Ce sont litéralement les portes d'entrés pour que nos outils investigue les aplication qui y sont exposé, et cherche les vulnérabilités lié aux versions des technologie utilisés, aux formulaires mal configurés, aux base de donnée, aux ports,

Une fois cela fait, retournez sur la vue principale et lancez un scan de vulnérabilité sur le projet. Notez qu'il vous est possible d'exclure des domaines ou IP pour ce scan en décochant la case correspondante.

Appuyez sur 'Lancer'. Après quelques minutes, vous verrez une notification sur l'interface vous invitant à vous rendre sur l'onglet 'Rapport'. Vous pouvez alors consulter le rapport du scan de vulnérabilité et le transmettre à vos équipes de développement pour qu'elles corrigent les failles que nous avons détectées pour vous.

Voilà, vous venez de faire votre premier scan à l'aide de nos outils automatisés. C'était plutôt simple, non ? Par ailleurs, si vous n'avez pas d'équipe de développement, nous vous proposons aussi un accompagnement personnalisé pour vous donner les instructions qui permettront de corriger les failles de sécurité avant qu'elles ne soient exploitées par un acteur malveillant. Nous proposons aussi une liste de développeurs parmi nos équipes, ou en freelance, que nous avons présélectionnés, qui pourront corriger cela sur demande.

Scan programmé

Programmer un scan pour ce soir.

Vous pouvez aussi programmer un scan, cela est très simple. Il suffit de cliquer sur l'icône 'horloge' juste à côté du bouton 'Lancer le scan', sur lequel vous avez cliqué lors de votre premier scan si vous avez suivi le tutoriel précédent.

Vous pouvez programmer un scan pour 20h demain, mais vous pouvez aussi choisir de lancer des scans récurrents qui se lanceront tous les jours à 2h du matin par exemple.

Depuis la console

Comme nous l'avons fait lors des premières étapes, lancer un scan programmé via la console est aussi simple que de lancer un scan normal.

Vous pouvez lancer un scan via l'API REST hash24security

Il est aussi facile d'administrer le lancement de scan en utilisant notre API. Ainsi, vous pouvez intégrer des scans automatiques via vos outils de déploiement, d'intégration, ou même intégrer Hash24Security comme brique à un outil plus complexe que vous proposez à vos clients !

La documentation de l'API REST est disponible dans les sections suivantes. Cliquez sur le bouton 'API REST' ici ou sur le menu dépliant de gauche de cette page pour vous y rendre.

Programmer un scan pour ce soir via la console.

Vous pouvez programmer un scan, cela est très simple. Il suffit de cliquer sur l'icône 'horloge' juste à côté du bouton 'Lancer le scan', sur lequel vous avez cliqué lors de votre premier scan si vous avez suivi le tutoriel précédent.

Vous pouvez programmer un scan pour 20h demain, mais vous pouvez aussi choisir de lancer des scans récurrents qui se lanceront tous les jours à 2h du matin par exemple.

Le scan de vulnérabilité exécuté par API

Il vous suffit de créer un projet, soit par la console, soit par l'API aussi. Sur ce projet, renseignez les IP et les domaines liés à ce projet. Là aussi, une API REST permet de faire cela automatiquement.

Une fois le projet créé, vous pouvez simplement appeler notre API '/project/<ID-projet>/external-scan' et un scan sera lancé immédiatement sur tous les domaines et IP liés à ce projet.

Cette API prend des paramètres optionnels si vous souhaitez exclure certaines IP, certains domaines, ou pour programmer le scan à l'aide du paramètre '?scheduled=YYYY-MM-DD-hh-mm-ss'. Les dates et heures se fournissent en UTC, donc soyez vigilant lorsque vous codez vos automatisations.

Par exemple, si vous êtes en France et que vous souhaitez lancer un scan à 23h, voici des exemples d'implémentation pour fournir une heure en UTC qui correspondra bien à 23h heure française.

Voici le swagger de l'api que nous exposont au public.

Documentation API - Hash24Security

URL de Base

https://hash24security.com/api/v1/Authentification

Toutes les requêtes API nécessitent un en-tête x-api-key. Vous pouvez récupérer cette clé API à partir des paramètres de votre compte dans la console.

Composition du Header avec l'API Key

Toutes les requêtes à l'API Hash24Security nécessitent un header contenant l'API Key pour authentification. Voici comment composer le header :

Exemple de Header

Content-Type: application/json

x-api-key: VOTRE_CLE_APIExplication des Champs

- Content-Type: Indique le type de contenu envoyé dans la requête. Pour toutes les requêtes à l'API Hash24Security, ce champ doit être défini à `application/json`.

- x-api-key: Contient votre clé API unique nécessaire pour authentifier la requête. Vous pouvez obtenir cette clé dans les paramètres de votre compte depuis la console.

Exemple de Requête avec Header

POST https://hash24security.com/api/v1/external-scan

Content-Type: application/json

x-api-key: VOTRE_CLE_API

{

"project": "Mon Projet",

"targets": ["192.168.1.1", "example.com"],

"scheduledAt": "2024-05-18-15-30-00",

"maxDuration": 300

}Structure des Requêtes

Toutes les requêtes sont de type POST et nécessitent un corps JSON structuré comme suit :

{

"project": "nom_du_projet", // obligatoire

"targets": ["ip1", "ip2", "url1", "url2"], // obligatoire

"scheduledAt": "YYYY-MM-DD-hh-mm-ss", // optionnel, si non fourni, programmé immédiatement

"maxDuration": "X" // optionnel, en secondes, par défaut 120 secondes

}Structure des Réponses

Toutes les requêtes retournent un UUID qui peut être utilisé pour suivre le statut du scan.

API swagger

1. Scan Externe

API endpoint: /external-scan Description: Initie un scan externe. Méthode: POST Réponse: Retourne un UUID.

Exemple de Requête

POST https://hash24security.com/api/v1/external-scan

Content-Type: application/json

x-api-key: VOTRE_CLE_API

{

"project": "<project_id>",

"targets": ["192.168.1.1", "example.com"],

"scheduledAt": "2024-05-18-15-30-00",

"maxDuration": 300

}Exemple de Réponse

{

"uuid": "123e4567-e89b-12d3-a456-426614174000"

}2. Scan Interne

API endpoint: /internal-scan Description: Initie un scan interne. Méthode: POST Réponse: Retourne un UUID.

Exemple de Requête

POST https://hash24security.com/api/v1/internal-scan

Content-Type: application/json

x-api-key: VOTRE_CLE_API

{

"project": "<project_id>",

"targets": ["192.168.1.1", "example.com"],

"scheduledAt": "2024-05-18-15-30-00",

"maxDuration": 300

}Exemple de Réponse

{

"uuid": "123e4567-e89b-12d3-a456-426614174000"

}3. Scan d'Audit de Code

API endpoint: /code-audit-scan Description: Initie un scan d'audit de code. Méthode: POST Réponse: Retourne un UUID.

Exemple de Requête

POST https://hash24security.com/api/v1/code-audit-scan

Content-Type: application/json

x-api-key: VOTRE_CLE_API

{

"project": "<project_id>",

"targets": ["192.168.1.1", "example.com"],

"scheduledAt": "2024-05-18-15-30-00",

"maxDuration": 300

}Exemple de Réponse

{

"uuid": "123e4567-e89b-12d3-a456-426614174000"

}4. Scan de Logs

API endpoint: /logs-scan Description: Initie un scan de logs. Méthode: POST Réponse: Retourne un UUID.

Exemple de Requête

POST https://hash24security.com/api/v1/logs-scan

Content-Type: application/json

x-api-key: VOTRE_CLE_API

{

"project": "<project_id>",

"targets": ["192.168.1.1", "example.com"],

"scheduledAt": "2024-05-18-15-30-00",

"maxDuration": 300

}Exemple de Réponse

{

"uuid": "123e4567-e89b-12d3-a456-426614174000"

}5. Pentest

API endpoint: /pentest Description: Initie un pentest. Méthode: POST Réponse: Retourne un UUID.

Exemple de Requête

POST https://hash24security.com/api/v1/pentest

Content-Type: application/json

x-api-key: VOTRE_CLE_API

{

"project": "<project_id>",

"targets": ["192.168.1.1", "example.com"],

"scheduledAt": "2024-05-18-15-30-00",

"maxDuration": 300

}Exemple de Réponse

{

"uuid": "123e4567-e89b-12d3-a456-426614174000"

}6. Pentest Avancé

API endpoint: /advanced-pentest Description: Initie un pentest avancé. Méthode: POST Réponse: Retourne un UUID.

Exemple de Requête

POST https://hash24security.com/api/v1/advanced-pentest

Content-Type: application/json

x-api-key: VOTRE_CLE_API

{

"project": "<project_id>",

"targets": ["192.168.1.1", "example.com"],

"scheduledAt": "2024-05-18-15-30-00",

"maxDuration": 300

}Exemple de Réponse

{

"uuid": "123e4567-e89b-12d3-a456-426614174000"

}7. Obtenir des Informations sur un Scan

API endpoint: /info/<uuid> Description: Récupère le statut et les détails d'un scan spécifique. Méthode: GET Réponse:

Exemple de Réponse

{

"project": "<project_id>",

"stage": "running",

"phase": "scan",

"remainingDuration": 30

}8. Obtenir les Logs d'un Scan

API endpoint: /logs/<uuid> Description: Récupère les logs d'exécution d'un scan spécifique. Méthode: GET Réponse: Retourne les logs d'exécution du scan.

Exemple de Requête

GET https://hash24security.com/api/v1/logs/123e4567-e89b-12d3-a456-426614174000

x-api-key: VOTRE_CLE_APIExemple de Réponse

{

"logs": "Logs détaillés de l'exécution du scan..."

}9. Arrêter un Scan en Cours

API endpoint: /info/<uuid> Description: Arrête un scan en cours. Méthode: DELETE Réponse: Accusé de réception de la demande de terminaison.

Exemple de Requête

DELETE https://hash24security.com/api/v1/info/123e4567-e89b-12d3-a456-426614174000

x-api-key: VOTRE_CLE_APIExemple de Réponse

{

"message": "Le scan a été arrêté"

}Notes

Assurez-vous que toutes les valeurs de date et d'heure sont au format YYYY-MM-DD-hh-mm-ss. La maxDuration est spécifiée en secondes, avec une valeur par défaut de 120 secondes si non fournie. La clé API doit être gardée sécurisée et ne pas être partagée publiquement.

En NodeJs

const apiKey = 'VOTRE_CLE_API';

const url = 'https://hash24security.com/api/v1/external-scan';

const data = {

project: 'Mon Projet',

targets: ['192.168.1.1', 'example.com'],

scheduledAt: '2024-05-18-15-30-00',

maxDuration: 300

};

fetch(url, {

method: 'POST',

headers: {

'Content-Type': 'application/json',

'x-api-key': apiKey

},

body: JSON.stringify(data)

})

.then(response => response.json())

.then(data => {

console.log('UUID:', data.uuid);

})

.catch((error) => {

console.error('Erreur:', error);

});En Java

import java.net.HttpURLConnection;

import java.net.URL;

import java.io.OutputStream;

import java.io.BufferedReader;

import java.io.InputStreamReader;

public class ExternalScanExample {

public static void main(String[] args) throws Exception {

String apiKey = "VOTRE_CLE_API";

String url = "https://hash24security.com/api/v1/external-scan";

String data = "{\"project\": \"Mon Projet\", \"targets\": [\"192.168.1.1\", \"example.com\"], \"scheduledAt\": \"2024-05-18-15-30-00\", \"maxDuration\": 300}";

URL obj = new URL(url);

HttpURLConnection con = (HttpURLConnection) obj.openConnection();

con.setRequestMethod("POST");

con.setRequestProperty("Content-Type", "application/json");

con.setRequestProperty("x-api-key", apiKey);

con.setDoOutput(true);

OutputStream os = con.getOutputStream();

os.write(data.getBytes());

os.flush();

os.close();

int responseCode = con.getResponseCode();

System.out.println("Response Code: " + responseCode);

BufferedReader in = new BufferedReader(new InputStreamReader(con.getInputStream()));

String inputLine;

StringBuffer response = new StringBuffer();

while ((inputLine = in.readLine()) != null) {

response.append(inputLine);

}

in.close();

System.out.println("Response:");

System.out.println(response.toString());

}

}En GO

package main

import (

"bytes"

"encoding/json"

"net/http"

"fmt"

)

func main() {

apiKey := "VOTRE_CLE_API"

url := "https://hash24security.com/api/v1/external-scan"

payload := map[string]interface{}{

"project": "Mon Projet",

"targets": []string{"192.168.1.1", "example.com"},

"scheduledAt": "2024-05-18-15-30-00",

"maxDuration": 300,

}

jsonPayload, err := json.Marshal(payload)

if err != nil {

fmt.Println("Erreur lors de la conversion en JSON:", err)

return

}

req, err := http.NewRequest("POST", url, bytes.NewBuffer(jsonPayload))

if err != nil {

fmt.Println("Erreur lors de la création de la requête HTTP:", err)

return

}

req.Header.Set("Content-Type", "application/json")

req.Header.Set("x-api-key", apiKey)

client := &http.Client{}

resp, err := client.Do(req)

if err != nil {

fmt.Println("Erreur lors de l'envoi de la requête HTTP:", err)

return

}

defer resp.Body.Close()

fmt.Println("Code de réponse HTTP:", resp.Status)

}

En Rust

use reqwest;

use serde_json::json;

#[tokio::main]

async fn main() -> Result<(), reqwest::Error> {

let api_key = "VOTRE_CLE_API";

let url = "https://hash24security.com/api/v1/external-scan";

let data = json!({

"project": "Mon Projet",

"targets": ["192.168.1.1", "example.com"],

"scheduledAt": "2024-05-18-15-30-00",

"maxDuration": 300,

});

let client = reqwest::Client::new();

let response = client.post(url)

.header("Content-Type", "application/json")

.header("x-api-key", api_key)

.json(&data)

.send()

.await?;

let body = response.text().await?;

println!("Réponse du serveur: {}", body);

Ok(())

}En dotNet

using System;

using System.Net.Http;

using System.Threading.Tasks;

namespace ExternalScanExample

{

class Program

{

static async Task Main(string[] args)

{

string apiKey = "VOTRE_CLE_API";

string url = "https://hash24security.com/api/v1/external-scan";

var data = new

{

project = "Mon Projet",

targets = new[] { "192.168.1.1", "example.com" },

scheduledAt = "2024-05-18-15-30-00",

maxDuration = 300

};

var client = new HttpClient();

client.DefaultRequestHeaders.Add("x-api-key", apiKey);

var response = await client.PostAsJsonAsync(url, data);

response.EnsureSuccessStatusCode();

var responseBody = await response.Content.ReadAsStringAsync();

Console.WriteLine($"Réponse du serveur: {responseBody}");

}

}

}En Python

import requests

api_key = 'VOTRE_CLE_API'

url = 'https://hash24security.com/api/v1/external-scan'

data = {

'project': 'Mon Projet',

'targets': ['192.168.1.1', 'example.com'],

'scheduledAt': '2024-05-18-15-30-00',

'maxDuration': 300

}

headers = {'x-api-key': api_key}

response = requests.post(url, json=data, headers=headers)

if response.status_code == 200:

print('Requête réussie !')

print('UUID:', response.json()['uuid'])

else:

print('Erreur:', response.status_code)Pour le scan de code source

avec GitHub

Il vous suffit de renseigner la clé publique RSA de Hash24Security dans votre compte GitHub, et de sélectionner les dépôts que vous souhaitez auditer régulièrement.

Vous pouvez programmer la récurrence selon des dates, des événements tels que des commits, des merges, ou autres.

avec Gitlab

Il vous suffit de renseigner la clé publique RSA de Hash24Security dans votre compte Gitlab, et de sélectionner les dépôts que vous souhaitez auditer régulièrement.

Vous pouvez programmer la récurrence selon des dates, des événements tels que des commits, des merges, ou autres.

Scan extérieur de serveur

Hash24Security est un outil clé en main pour des scans de vulnérabilité plus ou moins poussés en fonction de vos besoins.

Simplement, vous pouvez vous connecter à la console et y renseigner les IP de vos serveurs, les noms de domaine de votre site, et nos outils automatisés vont scanner votre application ou serveur afin d'y découvrir des failles potentielles que vous pourrez lire dans un rapport clair et concis. Nous proposons des conseils de correctif afin de vous aider à corriger au plus vite les failles, avant que des acteurs malveillants ne les exploitent pour prendre le contrôle de votre infrastructure.

D'une autre manière, vous pouvez intégrer notre outil de scan de vulnérabilité directement dans votre CI/CD via Jenkins, GitHub Actions ou GitLab Actions, pour que chaque déploiement soit vérifié.

Nous ajoutons une couche de sécurité à votre infrastructure et vos applications.

Ici, vous trouverez la documentation technique pour mettre en œuvre les scans de vulnérabilité dans votre pipeline, ou simplement pour prendre en main la console afin de lancer des scans récurrents sur votre site si celui-ci n'est pas mis à jour fréquemment.

Nos robots se renseignent en permanence sur Internet afin de connaître les dernières vulnérabilités et leur niveau de criticité. Si nous détectons lors de notre scan que votre site ou votre serveur est vulnérable à ces failles, vous recevrez une alerte selon le mode de communication que vous avez choisi.

Pour certains niveaux de scan plus avancés, il vous sera nécessaire d'installer un agent agent24 sur votre système pour lui permettre de faire des scans plus poussés sur les vulnérabilités de votre système.

Scan intérieur de serveur

Le scan interne de serveur est une approche essentielle pour détecter les vulnérabilités potentielles à l'intérieur de votre réseau.

Hash24Security propose l'utilisation de l'agent24, un outil spécialement conçu pour effectuer des scans approfondis des ports et des services depuis l'intérieur de vos serveurs, garantissant ainsi une détection exhaustive des failles.

L'installation de l'agent24 est simple, il vous suffit de télécharger le script d'installation et de l'exécuter sur vos serveurs. Ensuite, vous pouvez le configurer via une interface en ligne de commande pour démarrer des scans, récupérer des rapports et plus encore.

Cette approche de scan interne complète le scan externe en fournissant une protection à deux niveaux pour votre infrastructure.

Cet agent effectue un scan poussé de vos ports depuis l'intérieur de votre serveur, donc ne passe pas par le réseau.

$> wget https://lien.de.telechargement.com/agent24.sh | shPuis en CLI :

Utilisez cette commande pour vous connecter à l'agent24 et suivez les instructions de connexion.

$> agent24 login

..suivez les instructions de loginUtilisez cette commande pour récupérer la liste des projets disponibles.

$> agent24 get projectsUtilisez cette commande pour définir le projet sur lequel vous souhaitez effectuer un scan. Remplacez <nom du projet> par le nom de votre projet.

$> agent24 set project <nom du projet>Utilisez cette commande pour lancer un scan sur le projet spécifié. Remplacez <nom du projet> par le nom de votre projet.

$> agent24 scan project <nom du projet>Utilisez cette commande pour récupérer la liste des rapports disponibles.

$> agent24 get reportsUtilisez cette commande pour récupérer un rapport spécifique. Remplacez <nom du rapport> par le nom du rapport que vous souhaitez consulter.

$> agent24 get report <nom du rapport>Scan de site web

Le scan de site web de Hash24Security est une solution complète pour identifier et corriger les vulnérabilités de sécurité dans vos applications web.

Nos outils automatisés parcourent votre site web à la recherche de failles de sécurité telles que les injections SQL, les XSS, les problèmes d'authentification, et bien plus encore.

Grâce à une interface utilisateur conviviale, vous pouvez configurer facilement les scans, visualiser les rapports détaillés des vulnérabilités détectées, et accéder à des recommandations pour les corriger efficacement.

Notre solution de scan de site web s'intègre harmonieusement à vos processus de développement, vous permettant de planifier des scans réguliers, d'intégrer des tests de sécurité dans votre CI/CD, et de garantir la sécurité de vos applications tout au long de leur cycle de vie.

Que vous soyez responsable de la sécurité des applications web ou un développeur cherchant à renforcer la robustesse de votre code, notre scan de site web offre les outils et les informations nécessaires pour maintenir un environnement web sécurisé.

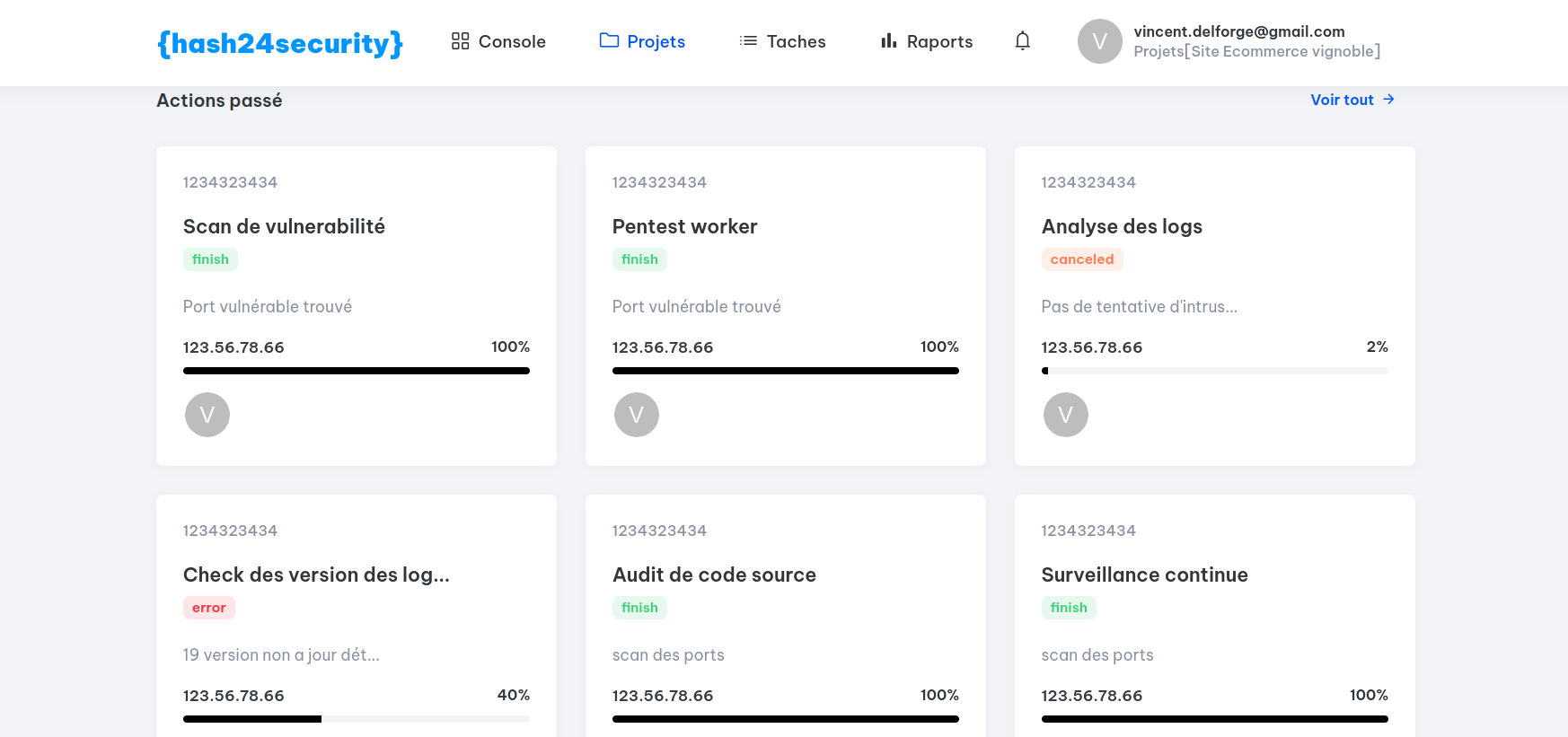

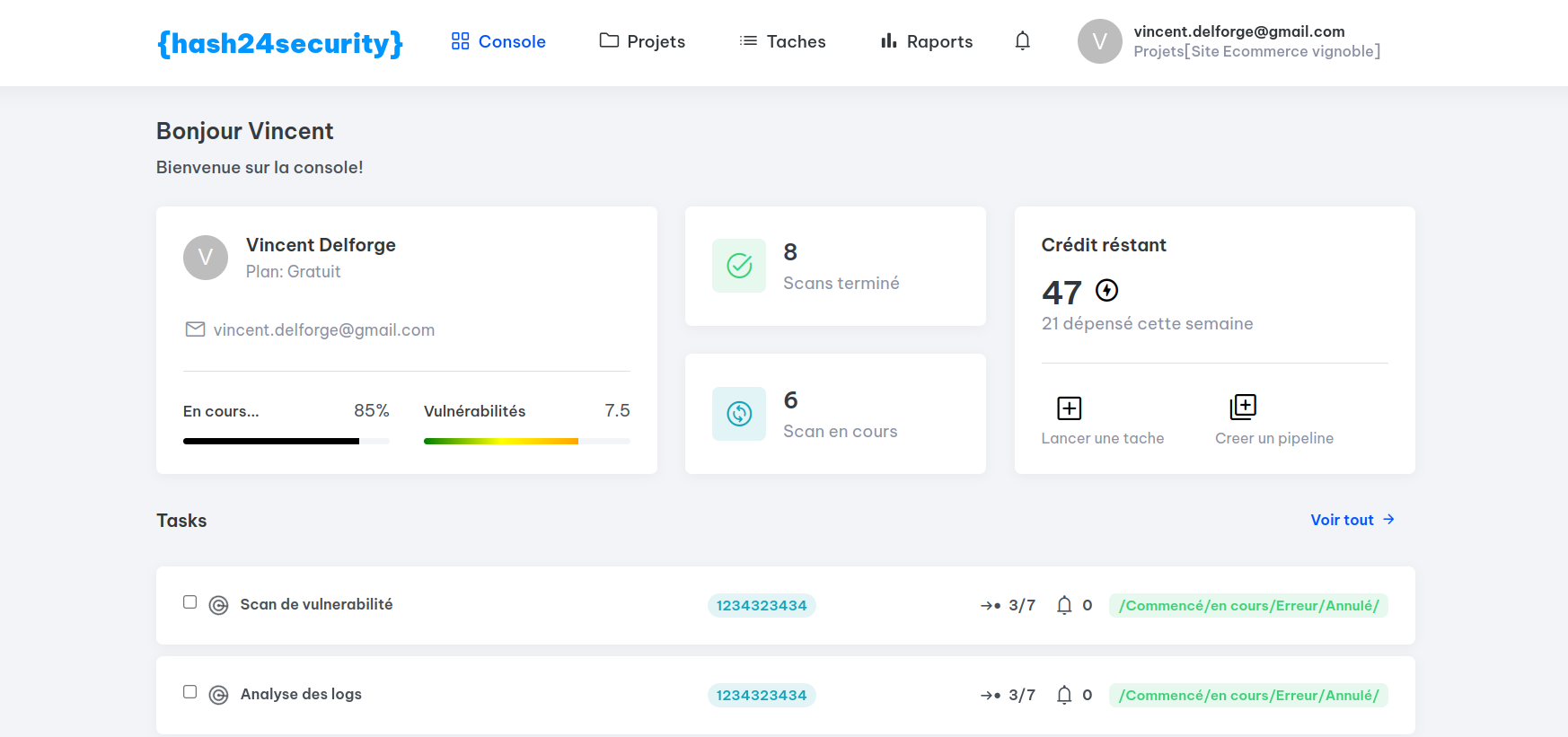

La console

La console Hash24Security

La console Hash24Security est le cœur de notre plateforme de sécurité, offrant un contrôle complet sur vos scans de vulnérabilité et vos activités de sécurité.

Depuis la console, vous pouvez gérer facilement vos projets de sécurité, configurer des scans, visualiser les rapports de vulnérabilité, et prendre des mesures pour corriger les failles détectées.

Notre interface utilisateur intuitive vous permet de naviguer rapidement entre les différentes fonctionnalités, facilitant ainsi la supervision de la sécurité de vos systèmes et applications.

Vous pouvez également personnaliser les paramètres de sécurité selon les besoins spécifiques de votre entreprise, et définir des alertes pour être informé en temps réel des nouvelles vulnérabilités détectées.

Que vous soyez un administrateur système, un responsable de la sécurité, ou un développeur, la console Hash24Security vous offre les outils nécessaires pour protéger efficacement votre infrastructure et vos applications contre les menaces de sécurité.

Renseigner des URL à scanner

La fonctionnalité de renseignement d'URL de Hash24Security vous permet de spécifier les sites web à scanner pour détecter les vulnérabilités de sécurité.

Vous pouvez ajouter facilement des URLs à votre liste de scans à partir de la console Hash24Security, en fournissant simplement les adresses des sites ou des pages spécifiques que vous souhaitez analyser.

Cette flexibilité vous permet de cibler les parties critiques de votre infrastructure web, que ce soit des applications web, des services en ligne, ou des pages spécifiques nécessitant une attention particulière en termes de sécurité.

Une fois les URLs renseignées, notre système effectuera des scans approfondis pour identifier les failles de sécurité potentielles, vous fournissant des rapports détaillés et des recommandations pour renforcer la sécurité de vos sites web.

Que vous gériez un site web unique ou un ensemble complexe d'applications en ligne, notre fonctionnalité de renseignement d'URL vous offre les outils nécessaires pour maintenir une sécurité robuste et prévenir les menaces de sécurité.

Renseigner des adresses IP à scanner

La fonctionnalité de renseignement d'adresses IP de Hash24Security vous permet de spécifier les serveurs ou les équipements réseau à scanner pour détecter les vulnérabilités de sécurité.

Vous pouvez ajouter facilement des adresses IP à votre liste de scans à partir de la console Hash24Security, en fournissant simplement les adresses des serveurs ou des équipements réseau que vous souhaitez analyser.

Cette fonctionnalité vous offre la flexibilité de cibler les composants spécifiques de votre infrastructure réseau, que ce soit des serveurs web, des bases de données, des routeurs, ou d'autres appareils nécessitant une évaluation de sécurité approfondie.

Une fois les adresses IP renseignées, notre système effectuera des scans approfondis pour identifier les failles de sécurité potentielles, vous fournissant des rapports détaillés et des recommandations pour renforcer la sécurité de votre infrastructure.

Que vous soyez responsable de la sécurité des réseaux d'entreprise ou un administrateur système gérant des serveurs critiques, notre fonctionnalité de renseignement d'adresses IP vous offre les outils nécessaires pour maintenir une sécurité robuste et prévenir les menaces de sécurité.

Détailler le périmètre de scan

La fonctionnalité de détail du périmètre de scan de Hash24Security vous permet de spécifier avec précision les éléments de votre infrastructure à analyser pour détecter les vulnérabilités de sécurité.

Vous pouvez définir facilement le périmètre de scan à partir de la console Hash24Security, en précisant les sous-réseaux, les plages d'adresses IP, les domaines, ou les segments spécifiques de votre réseau à inclure dans l'analyse.

Cette fonctionnalité vous offre la souplesse nécessaire pour adapter les scans à vos besoins spécifiques, en ciblant uniquement les parties de votre infrastructure que vous souhaitez évaluer pour les vulnérabilités de sécurité.

Une fois le périmètre de scan détaillé, notre système effectuera des analyses approfondies pour identifier les failles de sécurité potentielles dans les zones spécifiées, vous fournissant des rapports détaillés et des recommandations pour renforcer la sécurité de votre environnement.

Que vous gériez un réseau d'entreprise complexe ou une infrastructure cloud étendue, notre fonctionnalité de détail du périmètre de scan vous offre les outils nécessaires pour maintenir une sécurité robuste et prévenir les menaces de sécurité.

Scan supplémentaire avancé

La fonctionnalité de scan supplémentaire avancé de Hash24Security vous permet d'effectuer des analyses de sécurité approfondies sur des éléments spécifiques de votre infrastructure.

Vous pouvez déclencher facilement des scans supplémentaires à partir de la console Hash24Security, en spécifiant les paramètres de configuration avancés tels que les ports à scanner, les protocoles spécifiques à analyser, ou d'autres critères de filtrage.

Cette fonctionnalité vous offre la possibilité d'approfondir votre analyse de sécurité, en explorant des aspects plus spécifiques ou des zones sensibles de votre infrastructure qui nécessitent une attention particulière.

Une fois le scan supplémentaire déclenché, notre système effectuera des vérifications approfondies selon les paramètres spécifiés, vous fournissant des rapports détaillés sur les vulnérabilités détectées et des recommandations pour renforcer la sécurité de votre environnement.

Que vous cherchiez à auditer des services spécifiques, à identifier des vulnérabilités particulières, ou à renforcer la sécurité de zones sensibles de votre infrastructure, notre fonctionnalité de scan supplémentaire avancé vous offre les outils nécessaires pour mener des analyses approfondies et prévenir les menaces de sécurité.

Télécharger l'agent24

L'agent24 de Hash24Security est un composant essentiel pour effectuer des scans de sécurité avancés sur vos systèmes.

Vous pouvez télécharger facilement l'agent24 à partir de notre site web officiel ou en utilisant le lien de téléchargement fourni dans la console Hash24Security.

Une fois téléchargé, l'installation de l'agent24 est simple et rapide, vous permettant de déployer rapidement des scans de sécurité avancés sur vos serveurs et vos équipements réseau.

L'agent24 fonctionne en arrière-plan pour effectuer des analyses approfondies des vulnérabilités, en utilisant des algorithmes avancés pour détecter les menaces potentielles et fournir des rapports détaillés sur les failles de sécurité détectées.

Que vous soyez un administrateur système gérant une infrastructure complexe ou un responsable de la sécurité cherchant à renforcer la protection de vos systèmes, l'agent24 de Hash24Security vous offre les outils nécessaires pour maintenir une sécurité robuste et prévenir les menaces de sécurité.

Configuration de la console

Configuration de la console

La configuration de la console Hash24Security vous permet de personnaliser votre expérience de gestion de la sécurité selon les besoins spécifiques de votre organisation.

Depuis la console, vous pouvez définir des paramètres de sécurité, gérer les utilisateurs et les permissions, configurer des alertes et des notifications, et bien plus encore.

Notre interface utilisateur intuitive vous guide à travers le processus de configuration, vous permettant de définir rapidement les règles et les paramètres nécessaires pour répondre à vos exigences en matière de sécurité.

Que vous cherchiez à renforcer la sécurité de votre infrastructure, à surveiller les activités suspectes, ou à automatiser les processus de gestion de la sécurité, la console Hash24Security vous offre les outils nécessaires pour protéger efficacement votre organisation contre les menaces de sécurité.

Agent24 API

Agent24 API

L'API Agent24 de Hash24Security offre une interface programmable pour intégrer et automatiser les fonctionnalités de sécurité dans vos flux de travail existants.

Avec l'API Agent24, vous pouvez facilement déclencher des scans de sécurité, récupérer des rapports de vulnérabilité, gérer des projets de sécurité et bien plus encore, directement à partir de vos applications ou scripts.

Cette API offre une flexibilité totale pour adapter les fonctionnalités de sécurité de Hash24Security à vos besoins spécifiques, vous permettant d'automatiser les processus de gestion de la sécurité et d'intégrer les analyses de sécurité dans vos outils et plateformes existants.

Que vous cherchiez à créer des workflows automatisés, à intégrer des analyses de sécurité dans votre CI/CD, ou à développer des outils de gestion de la sécurité personnalisés, l'API Agent24 vous offre les fonctionnalités nécessaires pour tirer le meilleur parti de la plateforme de sécurité de Hash24Security.

Configuration de l'agent24

Configuration de l'agent24

La configuration de l'agent24 de Hash24Security vous permet de personnaliser et d'optimiser les scans de sécurité sur vos systèmes.

Depuis l'interface de ligne de commande de l'agent24, vous pouvez définir les paramètres de scan, spécifier les cibles à analyser, gérer les rapports de vulnérabilité, et bien plus encore.

Notre interface conviviale vous guide à travers le processus de configuration, vous permettant de personnaliser les scans pour répondre à vos besoins spécifiques en matière de sécurité.

Que vous cherchiez à réaliser des scans de sécurité ponctuels ou à mettre en place des scans récurrents, la configuration de l'agent24 vous offre les outils nécessaires pour maintenir une sécurité robuste sur vos systèmes.

Upgrade agent24 policy

Mise à niveau de la politique de l'agent24

La mise à niveau de la politique de l'agent24 de Hash24Security vous permet d'accéder à des fonctionnalités avancées et à une protection renforcée pour vos systèmes.

En améliorant votre politique de l'agent24, vous pouvez bénéficier de scans de sécurité plus approfondis, de rapports de vulnérabilité plus détaillés, et de fonctionnalités supplémentaires pour renforcer la sécurité de votre infrastructure.

Notre équipe travaille constamment à l'amélioration de nos politiques de sécurité pour vous offrir une protection toujours plus efficace contre les menaces de sécurité actuelles et émergentes.

Que vous cherchiez à renforcer la sécurité de votre entreprise, à vous conformer à des normes de sécurité spécifiques, ou à prévenir les menaces de sécurité avancées, la mise à niveau de la politique de l'agent24 vous offre les fonctionnalités nécessaires pour maintenir une protection robuste sur vos systèmes.

REST API

REST API

L'API REST de Hash24Security offre une interface flexible et puissante pour intégrer et automatiser les fonctionnalités de sécurité dans vos applications et vos processus métier.

Avec l'API REST, vous pouvez facilement accéder aux fonctionnalités de Hash24Security, telles que le déclenchement de scans de sécurité, la récupération de rapports de vulnérabilité, la gestion des utilisateurs et bien plus encore, à partir de vos propres applications ou scripts.

Cette API vous offre une flexibilité totale pour personnaliser et automatiser les processus de sécurité, vous permettant d'intégrer facilement les analyses de sécurité dans vos workflows existants et d'adapter les fonctionnalités de sécurité de Hash24Security à vos besoins spécifiques.

Que vous cherchiez à créer des workflows automatisés, à développer des intégrations personnalisées, ou à étendre les fonctionnalités de sécurité de vos applications, l'API REST de Hash24Security vous offre les outils nécessaires pour tirer pleinement parti de notre plateforme de sécurité.

Installation de l'agent24

Installation de l'agent24

L'installation de l'agent24 de Hash24Security est simple et rapide, vous permettant de déployer rapidement des analyses de sécurité avancées sur vos systèmes.

Pour commencer, téléchargez simplement le fichier d'installation depuis notre site web officiel ou à partir du lien fourni dans la console Hash24Security.

Une fois téléchargé, exécutez le fichier d'installation et suivez les instructions à l'écran pour configurer l'agent24 sur vos systèmes.

Une fois installé, l'agent24 fonctionnera en arrière-plan pour effectuer des analyses de sécurité approfondies et vous fournir des rapports détaillés sur les vulnérabilités détectées.

Que vous cherchiez à protéger des serveurs, des équipements réseau ou des applications, l'installation de l'agent24 vous offre les outils nécessaires pour maintenir une sécurité robuste sur vos systèmes.

Téléchargement

Le processus de téléchargement des fichiers nécessaires pour Hash24Security est simple et direct, vous permettant de démarrer rapidement avec nos outils de sécurité.

Pour accéder aux fichiers de téléchargement, connectez-vous à votre compte Hash24Security et accédez à la section de téléchargement, où vous trouverez les liens vers les fichiers nécessaires pour votre système d'exploitation.

Choisissez le fichier correspondant à votre système d'exploitation et téléchargez-le sur votre machine.

Une fois le téléchargement terminé, vous pouvez installer les fichiers selon les instructions fournies et commencer à utiliser nos outils de sécurité pour protéger votre infrastructure.

Que vous soyez un administrateur système ou un responsable de la sécurité, le processus de téléchargement facile de Hash24Security vous permet de commencer rapidement à renforcer la sécurité de vos systèmes.

Procédure d'installation de l'agent24

La procédure d'installation de l'agent24 de Hash24Security est simple et intuitive, vous permettant de déployer rapidement des analyses de sécurité avancées sur vos systèmes.

Pour commencer, téléchargez le fichier d'installation depuis le site web officiel de Hash24Security ou depuis le lien fourni dans la console Hash24Security.

Une fois le téléchargement terminé, lancez le programme d'installation et suivez les instructions à l'écran pour configurer l'agent24 sur vos systèmes.

Pendant le processus d'installation, vous pouvez personnaliser les paramètres selon vos besoins spécifiques en matière de sécurité.

Une fois l'installation terminée, l'agent24 fonctionnera en arrière-plan pour effectuer des analyses de sécurité approfondies et vous fournir des rapports détaillés sur les vulnérabilités détectées.

Que vous soyez un administrateur système ou un responsable de la sécurité, la procédure d'installation simple de l'agent24 vous permet de démarrer rapidement avec Hash24Security et de renforcer la sécurité de vos systèmes.

Étapes d'installation de l'agent24

Les étapes d'installation de l'agent24 de Hash24Security sont simples et directes, vous permettant de mettre en place rapidement des analyses de sécurité avancées sur vos systèmes.

Pour commencer, téléchargez le fichier d'installation à partir du site officiel de Hash24Security ou utilisez le lien fourni dans la console Hash24Security.

Une fois le téléchargement terminé, lancez le programme d'installation et suivez les instructions à l'écran pour configurer l'agent24 sur vos systèmes.

Pendant le processus d'installation, vous aurez l'opportunité de personnaliser les paramètres selon vos besoins spécifiques en matière de sécurité.

Une fois l'installation terminée, l'agent24 sera opérationnel en arrière-plan, effectuant des analyses de sécurité approfondies et fournissant des rapports détaillés sur les vulnérabilités détectées.

Que vous soyez un administrateur système ou un responsable de la sécurité, les étapes d'installation simples de l'agent24 vous permettent de démarrer rapidement avec Hash24Security pour renforcer la sécurité de vos systèmes.

Intégration à votre CI/CD

Intégration à votre CI/CD

L'intégration de Hash24Security à votre CI/CD vous permet d'automatiser les analyses de sécurité dans vos pipelines de déploiement, garantissant ainsi que chaque nouvelle version de votre application est soumise à des tests de sécurité approfondis avant d'être déployée en production.

Avec notre intégration CI/CD, vous pouvez déclencher des scans de sécurité automatiquement à chaque étape de votre pipeline, en vous assurant que les vulnérabilités potentielles sont détectées et corrigées dès que possible.

Nous offrons une prise en charge complète pour une variété d'outils CI/CD populaires, y compris Jenkins, GitLab CI/CD, GitHub Actions et bien d'autres encore, vous permettant de choisir l'outil qui correspond le mieux à votre infrastructure et à vos workflows.

Que vous utilisiez des déploiements continus ou des déploiements planifiés, notre intégration CI/CD vous offre les outils nécessaires pour garantir la sécurité de votre pipeline de déploiement et protéger votre application contre les menaces de sécurité.

Intégration à GitHub CI/CD

L'intégration de Hash24Security à GitHub CI/CD vous permet d'automatiser les analyses de sécurité tout au long de votre pipeline de déploiement GitHub, garantissant ainsi que chaque modification de code est soumise à des tests de sécurité approfondis avant d'être fusionnée dans votre branche principale.

Avec notre intégration GitHub CI/CD, vous pouvez déclencher des scans de sécurité automatiquement à chaque action de validation de code, en vous assurant que les vulnérabilités potentielles sont détectées et corrigées dès que possible.

Nous offrons une intégration transparente avec GitHub Actions, permettant une configuration facile et une exécution transparente des scans de sécurité directement depuis votre flux de travail GitHub.

Que vous travailliez sur des projets open source ou des projets d'entreprise, notre intégration GitHub CI/CD vous offre les outils nécessaires pour garantir la sécurité de votre code et protéger vos déploiements GitHub contre les menaces de sécurité.

Intégration à GitLab CI/CD

L'intégration de Hash24Security à GitLab CI/CD vous permet d'automatiser les analyses de sécurité tout au long de votre pipeline de déploiement GitLab, garantissant ainsi que chaque modification de code est soumise à des tests de sécurité approfondis avant d'être fusionnée dans votre branche principale.

Avec notre intégration GitLab CI/CD, vous pouvez déclencher des scans de sécurité automatiquement à chaque action de validation de code, en vous assurant que les vulnérabilités potentielles sont détectées et corrigées dès que possible.

Nous offrons une intégration transparente avec GitLab CI/CD, permettant une configuration facile et une exécution transparente des scans de sécurité directement depuis votre flux de travail GitLab.

Que vous travailliez sur des projets open source ou des projets d'entreprise, notre intégration GitLab CI/CD vous offre les outils nécessaires pour garantir la sécurité de votre code et protéger vos déploiements GitLab contre les menaces de sécurité.

Intégration à Jenkins CI/CD

L'intégration de Hash24Security à Jenkins CI/CD vous permet d'automatiser les analyses de sécurité tout au long de votre pipeline de déploiement Jenkins, garantissant ainsi que chaque modification de code est soumise à des tests de sécurité approfondis avant d'être déployée en production.

Avec notre intégration Jenkins CI/CD, vous pouvez déclencher des scans de sécurité automatiquement à chaque étape de votre pipeline, en vous assurant que les vulnérabilités potentielles sont détectées et corrigées dès que possible.

Nous offrons une intégration complète avec Jenkins, permettant une configuration simple et une exécution transparente des scans de sécurité directement depuis votre flux de travail Jenkins.

Que vous utilisiez Jenkins pour des projets open source ou des projets d'entreprise, notre intégration Jenkins CI/CD vous offre les outils nécessaires pour garantir la sécurité de votre pipeline de déploiement et protéger votre application contre les menaces de sécurité.

Intégration à vos tests

Intégration à vos tests

L'intégration de Hash24Security à vos tests vous permet d'automatiser les analyses de sécurité pendant vos phases de test, assurant ainsi que chaque aspect de votre application est soumis à des tests de sécurité approfondis avant d'être mis en production.

Avec notre intégration à vos tests, vous pouvez déclencher des scans de sécurité automatiquement à chaque étape de vos tests, en vous assurant que les vulnérabilités potentielles sont détectées et corrigées dès que possible.

Nous offrons une intégration transparente avec vos frameworks de test existants, permettant une configuration simple et une exécution fluide des scans de sécurité directement au sein de vos suites de tests.

Que vous utilisiez des tests unitaires, des tests d'intégration ou des tests de bout en bout, notre intégration à vos tests vous offre les outils nécessaires pour garantir la sécurité de chaque composant de votre application et protéger vos déploiements contre les menaces de sécurité.

Warnings

Avertissements concernant notre outil

Bien que notre outil de sécurité Hash24Security soit conçu pour fournir une protection robuste contre les vulnérabilités, il est important de prendre en compte certains avertissements lors de son utilisation.

Tout d'abord, veuillez noter que notre outil effectue des analyses automatisées qui peuvent parfois entraîner des faux positifs ou des faux négatifs. Il est donc essentiel de vérifier manuellement les résultats des analyses et d'investiguer toute anomalie détectée.

De plus, gardez à l'esprit que notre outil peut détecter des vulnérabilités potentielles mais ne fournit pas de correctifs automatiques. Il est de la responsabilité de l'utilisateur de prendre des mesures correctives appropriées pour remédier aux vulnérabilités détectées.

Enfin, veuillez toujours utiliser notre outil dans le cadre d'une approche de sécurité globale, en complément d'autres mesures de sécurité telles que les bonnes pratiques de développement sécurisé, les mises à jour régulières des logiciels et les tests de pénétration.

En suivant ces avertissements et en utilisant notre outil de manière responsable, vous pouvez renforcer efficacement la sécurité de vos systèmes et applications contre les menaces de sécurité.

Errors

Erreurs liées à notre outil

Malgré nos efforts pour fournir un outil de sécurité robuste, des erreurs peuvent survenir lors de son utilisation. Il est important de reconnaître ces erreurs et de savoir comment les gérer efficacement.

Si vous rencontrez des erreurs lors de l'utilisation de notre outil Hash24Security, il est recommandé de consulter notre documentation, qui peut fournir des solutions aux problèmes courants rencontrés par les utilisateurs.

En cas d'erreurs persistantes ou de problèmes techniques plus complexes, n'hésitez pas à contacter notre équipe de support technique. Nous sommes là pour vous aider à résoudre les problèmes et à assurer le bon fonctionnement de notre outil.

Il est également important de signaler toute erreur ou comportement inattendu à notre équipe de développement. Vos commentaires sont précieux pour nous aider à améliorer continuellement notre outil et à fournir une expérience utilisateur optimale.

En reconnaissant les erreurs et en les traitant de manière proactive, nous pouvons travailler ensemble pour garantir que notre outil Hash24Security continue de répondre à vos besoins en matière de sécurité.

Aller plus loin

Besoin non présent dans la documentation

Nous avons tenter de rester assez concis, tout en couvrant un maximum de partie de l'outils

Vous rester sur votre fin ? Vous avez des question ou des intérogation en suspend, nos équipe se feront une joie de vous répondre pour que vous trouviez toute les réponse necessaire.

Nous some joigniable tout les jours de la semaine du lundi au venddedi, de 8h à 20h, et les weekend de 9h à 18h.

Cette documentation est voué& a evoluer pour s'enrichire de vos feedback et des nouvelle innovation que nous mettons en oeuvre dans nos outils.

Pour toute question non urgente, vous pouvez nous joidnre par mail sur contact@hash24security.com.