Why We Love Figma

We love Figma for its unparalleled synergy with the dynamic world of UI/UX design. Figma transcends traditional design.

Make sure you have the right technology in place to innovate, compete, and grow.

Join 4,000+ companies already growing

Lorem ipsum dolor sit amet, consectetur adipiscing elit. Suspendisse varius enim in eros elementum tristique. Duis cursus, mi quis viverra ornare, eros dolor interdum nulla, ut commodo diam libero erat.

Ready to take control of your productivity? Sign up for Boostify today and experience the difference firsthand.

Ready to take control of your productivity? Sign up for Boostify today and experience the difference firsthand.

Ready to take control of your productivity? Sign up for Boostify today and experience the difference firsthand.

Ready to take control of your productivity? Sign up for Boostify today and experience the difference firsthand.

.avif)

Ready to take control of your productivity? Sign up for Boostify today and experience the difference firsthand.

Lorem ipsum dolor sit amet, consectetur adipiscing elit. Suspendisse varius enim in eros elementum tristique. Duis cursus, mi quis viverra ornare, eros dolor interdum nulla.

Simplify task management and delegation. Lists help teams quickly understand their tasks, determine priorities, and track deadlines.

Simplify task management and delegation. Lists help teams quickly understand their tasks, determine priorities, and track deadlines.

Simplify task management and delegation. Lists help teams quickly understand their tasks, determine priorities, and track deadlines.

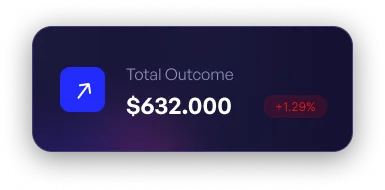

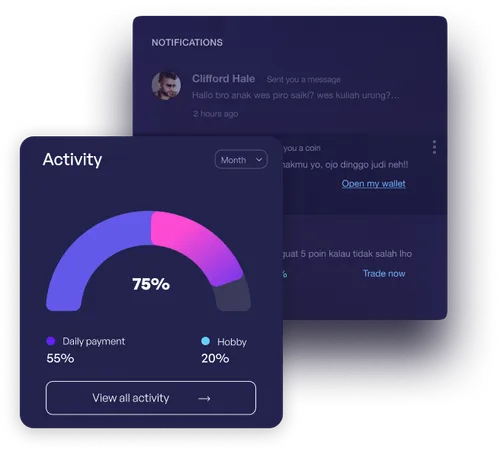

We offer a variety of interesting features that you can help increase your productivity at work and manage your project essay

Lorem ipsum dolor sit amet, consectetur adipiscing elit. Suspendisse varius enim in eros elementum tristique. Duis cursus, mi quis viverra ornare, eros dolor interdum nulla, ut commodo diam libero vitae erat. Aenean faucibus nibh et justo cursus id rutrum lorem imperdiet. Nunc ut sem vitae risus tristique posuere.

Lorem ipsum dolor sit amet, consectetur adipiscing elit. Suspendisse varius enim in eros elementum tristique. Duis cursus, mi quis viverra ornare, eros dolor interdum nulla, ut commodo diam libero vitae erat. Aenean faucibus nibh et justo cursus id rutrum lorem imperdiet. Nunc ut sem vitae risus tristique posuere.

Lorem ipsum dolor sit amet, consectetur adipiscing elit. Suspendisse varius enim in eros elementum tristique. Duis cursus, mi quis viverra ornare, eros dolor interdum nulla, ut commodo diam libero vitae erat. Aenean faucibus nibh et justo cursus id rutrum lorem imperdiet. Nunc ut sem vitae risus tristique posuere.

Lorem ipsum dolor sit amet, consectetur adipiscing elit. Suspendisse varius enim in eros elementum tristique. Duis cursus, mi quis viverra ornare, eros dolor interdum nulla, ut commodo diam libero vitae erat. Aenean faucibus nibh et justo cursus id rutrum lorem imperdiet. Nunc ut sem vitae risus tristique posuere.